系统管理员和所有Windows用户现在可以阻止蛮力攻击电脑的地方管理员帐户。以前,这个特性没有可用的内置管理员帐户,和任何人都可以为这个帐号输入错误的凭证如他们喜欢很多次,和侥幸成功。

蛮力攻击是一种试错技术用于猜凭证和登录到一个系统。然而,微软现在已经添加了一个组策略Windows版本名为“允许管理员帐户锁定”,这是一个帐户锁定策略适用于本地管理员帐户。

以前,这一政策只是用于Windows 11。然而,现在,这对所有版本可用,包括Windows 10。此外,现在,这个政策是默认启用。

这意味着,如果您已经配置了“帐户锁定阈值”政策和不正确的凭证中输入相同的时间,该账户将被锁定,用户将无法进入更多的凭证。

现在让我们讨论政策深度和了解如何配置它。

“允许管理员帐户锁定GPO”是什么

“允许管理员帐户锁定”政策之前添加到Windows 11只,但最近被集成到其他版本。

通过启用组策略,本地管理员帐户(如果启用)在一段时间内会自动锁定后一定数量的设定的时间内失败的登录尝试。

我们使用“set”这个词,因为这些值是可配置的。默认情况下,管理员帐户将锁本身10分钟时,说在10分钟内输入错误的尝试。然而,这些值是多变的。

“允许管理员帐户锁定“组策略可以在以下路径进入组策略编辑器:

本地帐户策略> >电脑配置Windows > >设置> >安全设置> >账户策略> >帐户锁定策略

现在让我们向您展示如何配置这一政策来保护你的电脑远离暴力袭击和未经授权的远程登录。

如何配置管理员帐户锁定策略在Windows

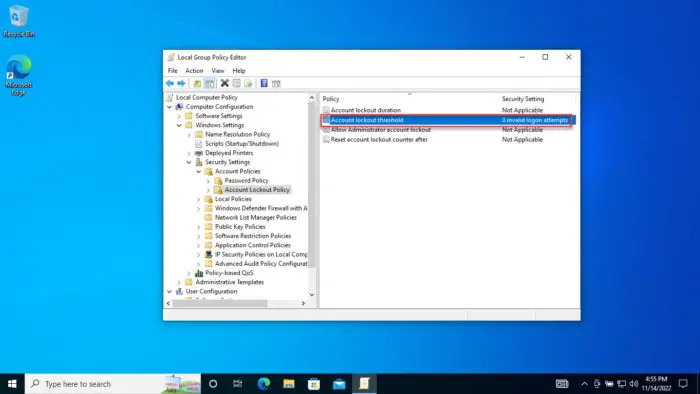

如果你继续尝试配置“允许管理员帐户锁定”政策,你会发现选项是灰色的(当没有其他配置完成。)

这是因为这一政策依赖于“帐户锁定阈值”的政策,这首先需要配置。其缺省值为“0”,这意味着帐户锁定策略是禁用的。

此外,2更多的gpo工作连贯性表格管理员帐户锁定策略。这里是这些政策的详细信息:

帐户锁定时间

的时间(分钟)当用户将无法回到迹象,即使正确的凭证。

范围:0 - 99999分钟。

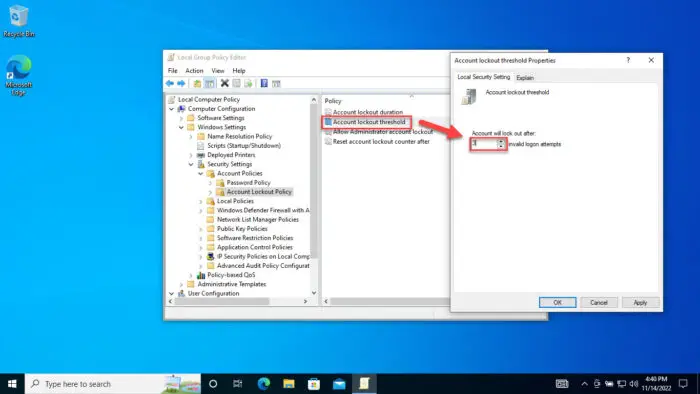

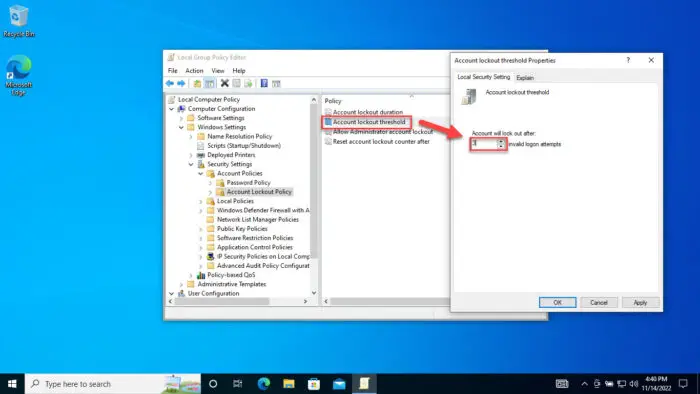

帐户锁定阈值

定义了多少试之前,管理员帐户被锁定,没有更多的登录尝试。

范围:0 - 999

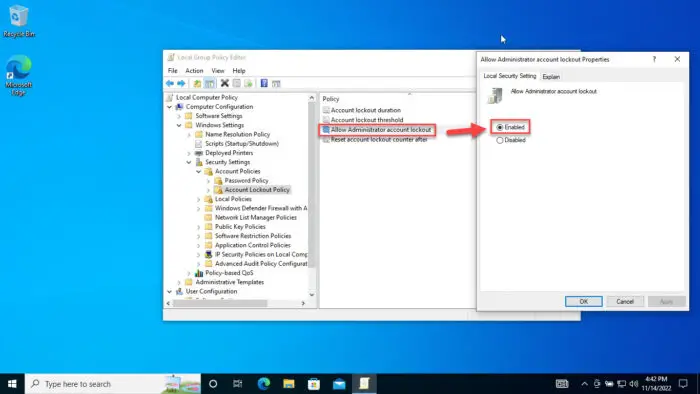

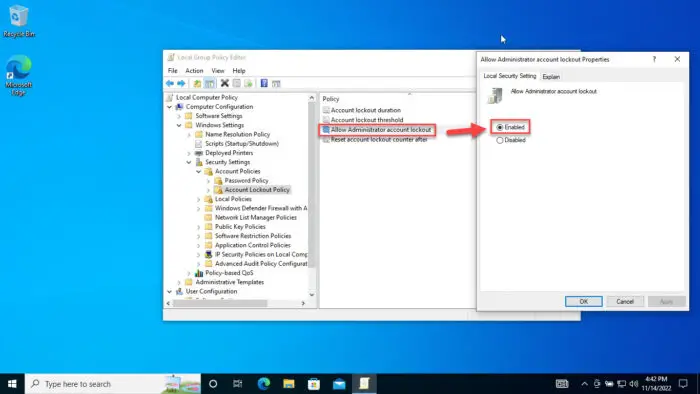

允许管理员帐户锁定

是否管理员的帐户将被锁定。

重置帐户锁定柜台后

定义的分钟数必须消逝之前登录尝试失败的登录尝试失败后计数器复位为0坏的登录尝试。

范围:1 - 99999分钟。

现在你理解这些政策,遵循以下步骤来配置您的本地管理员帐户锁定:

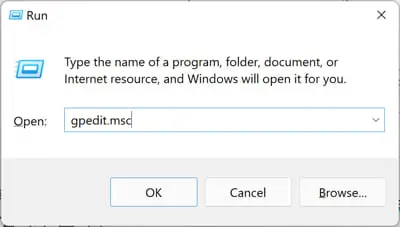

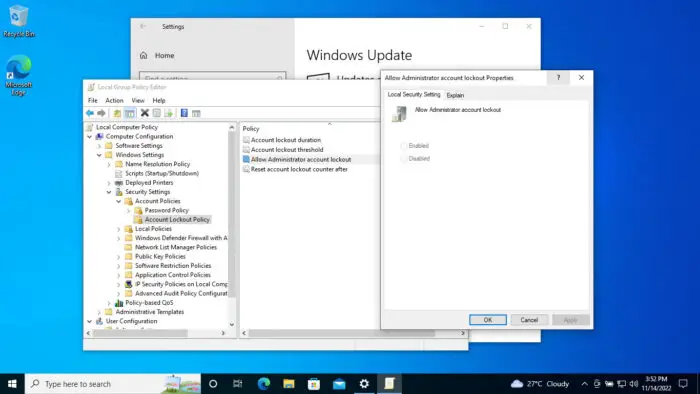

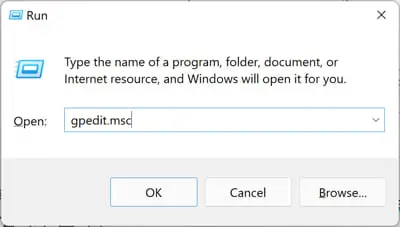

打开组策略编辑器输入gpedit.msc在运行命令框中。

打开组策略编辑器 从左侧窗格现在导航到以下:

本地帐户策略> >电脑配置Windows > >设置> >安全设置> >账户策略> >帐户锁定策略

现在双击政策”帐户锁定阈值“在右窗格中,设置的数量错误的尝试之前你想让管理员帐户锁本身。

设置帐户锁定阈值 点击应用和好吧当完成。

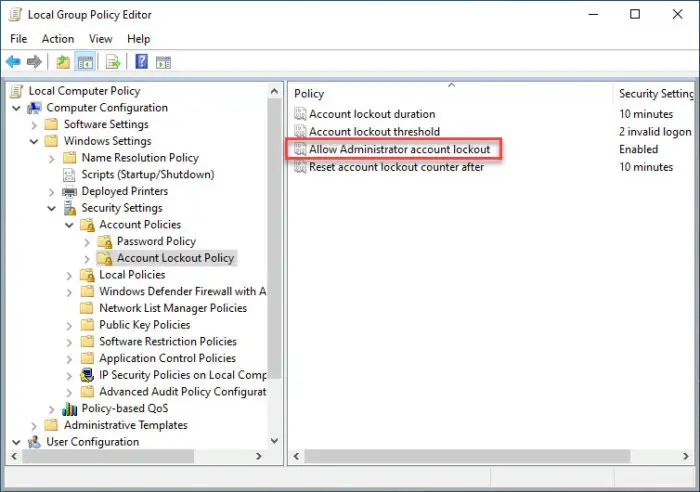

现在确保”允许管理员帐户锁定启用”政策(默认值)。如果不是,双击它启用它。

注意:如果你不希望管理员帐户锁定但希望只有另一个账户,然后设置这一政策禁用。

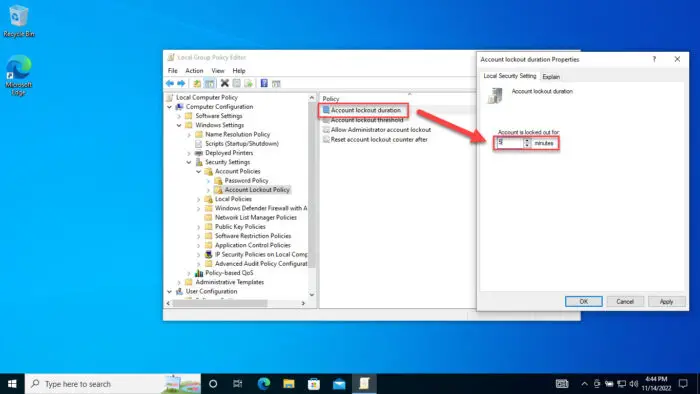

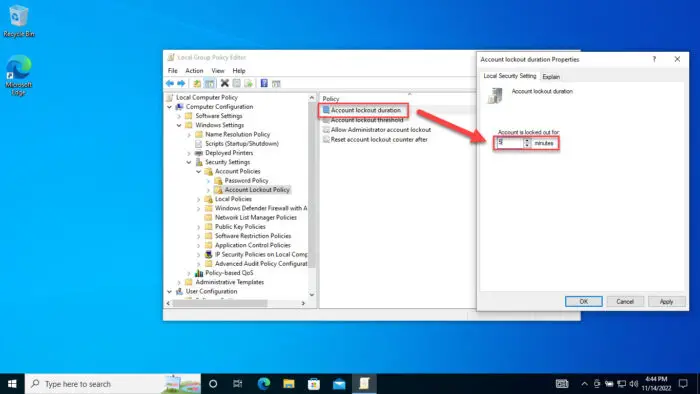

使管理员帐户锁定 双击“帐户锁定时间“现在输入你想要的时间管理员锁本身。

设置时间锁定账户 点击应用和好吧当完成。

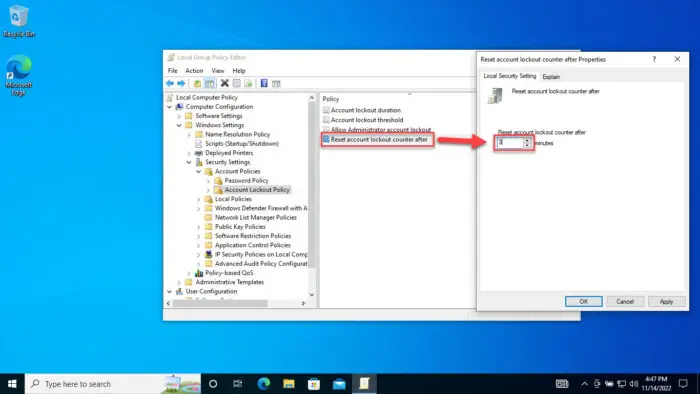

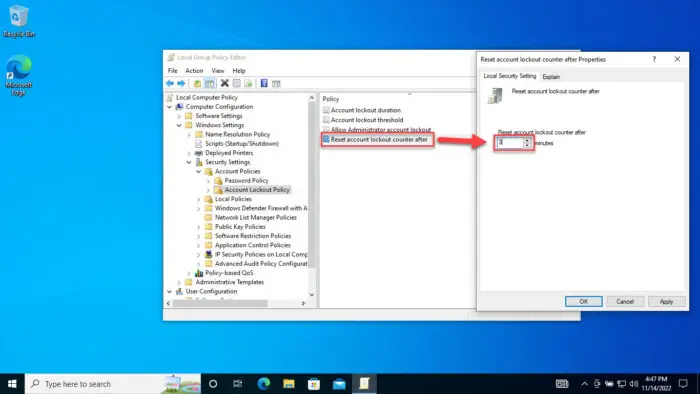

现在双击“重置帐户锁定柜台后”,并输入你想要的时间阈值计数器重置为0。

注意:这个值应该小于或等于的值“帐户锁定时间”。

设置时间阈值计数器重置为0 点击应用和好吧当完成。

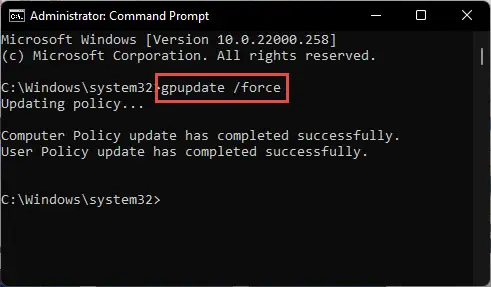

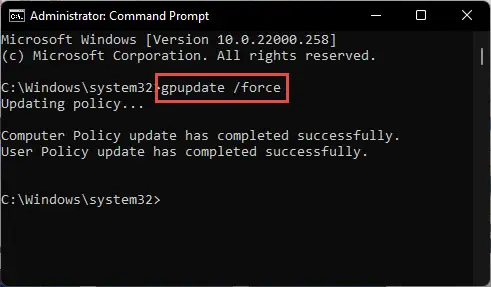

现在所有政策已经配置,运行以下cmdlet在一个高架命令提示符执行新政策:

GPUpdate /力

执行新的政策

您的本地管理员帐户将自动锁定,并否认任何登录尝试错误登录尝试时,满足你的策略配置。

如果你想禁用这个特性在未来,所有你需要做的是改变的值”帐户锁定阈值”0和所有其他政策将自动返回默认值。

最终分析

有一个额外的安全层总是有益的。通过配置本地管理员帐户锁定,防止入侵者进入权限提升最多的计算机帐户。

即使攻击者成功,最终输入正确的密码,现在需要更长的时间来实现这一目标,因为几分钟的帐户将被锁定。